Wstęp

W ostatnim artykule poruszaliśmy kwestię UTMów. Jako brzegowej ochrony sieci komputerowej. UTM jako pewny kombajn zawiera w sobie jedno z rozwiązań, które chciałbym poruszyć w dzisiejszym artykule — a mianowicie ochrona infrastruktury — Firewall.

Jest to jedno z podstawowych rozwiązań zabezpieczających naszą sieć. Jeśli nie chcemy zainwestować w UTM, to Firewall jest rozwiązaniem, które trzeba zaimplementować.

W związku z tym, że na blogu już był wpis dotyczący firewalli to po szczegóły odsyłam właśnie tam –> https://pushsec.pl/firewall-czyli-co/

Natomiast w formie eksperymentu i wszechogarniającego szaleństwa z wykorzystaniem sztucznej inteligencji zadałem kilka pytań dotyczący firewall’a. Mam nadzieje, że ani ja, ani AI nie popełniliśmy jakiejś zbrodni 😉

Co to jest ochrona infrastruktury – firewall?

Firewall to narzędzie, które służy do ochrony sieci przed nieautoryzowanym dostępem z zewnątrz. Jest to rodzaj zapory, który blokuje niepożądany ruch sieciowy i pozwala na kontrolowanie przepływu danych pomiędzy siecią wewnętrzną a zewnętrzną.

Jakie znasz rodzaje firewall?

Wyróżniamy kilka rodzajów firewall:

Firewall sieciowy (np. router z wbudowaną funkcją firewall) – chroni całą sieć przed atakami z zewnątrz. Nie oferuje jednak zaawansowanej kontroli nad ruchem wewnętrznym.

Firewall hostowy – chroni pojedynczy komputer przed atakami z zewnątrz i umożliwia kontrolę przepływu danych wewnątrz tego komputera.

Aplikacyjny firewall – działa na poziomie aplikacji, co pozwala na kontrolowanie konkretnych funkcji aplikacji i zwiększenie bezpieczeństwa.

Cloud firewall — chroni sieć przed atakami z chmury, blokując niepożądany ruch sieciowy.

Do czego służy ochrona infrastruktury – firewall?

Ochrona infrastruktury – Firewall służy do:

- ochrony sieci przed nieautoryzowanym dostępem z zewnątrz

- blokowania niepożądanego ruchu sieciowego

- kontrolowania przepływu danych wewnątrz sieci

- zapobiegania atakom hakerskim, wirusom

- próbom przejęcia kontroli nad systemami

Przed czym zabezpiecza firewall?

Firewall zabezpiecza sieć przed atakami hakerskimi, wirusami, robakami, koniami trojańskimi, a także przed atakami typu DDoS, które mogą sparaliżować sieć i spowodować straty finansowe.

Jakie są plusy i minusy firewall?

Plusy:

Ochrona sieci przed nieautoryzowanym dostępem z zewnątrz.

Kontrolowanie przepływu danych wewnątrz sieci.

Możliwość blokowania niepożądanego ruchu sieciowego.

Zapobieganie atakom hakerskim, wirusom czy próbom przejęcia kontroli nad systemami.

Możliwość dostosowania do indywidualnych potrzeb i wymagań.

Minusy:

Nie zapewnia w 100% ochrony przed atakami.

Może wprowadzać opóźnienia w przepływie danych.

Niektóre rodzaje firewall mogą być kosztowne.

Dla kogo jest ochrona infrastruktury – firewall?

Firewall jest ważnym elementem zabezpieczenia sieci, który może być stosowany w różnych środowiskach. M.in. w przedsiębiorstwach, instytucjach rządowych, organizacjach non-profit i w domowych sieciach. Firewall może być wykorzystany w każdym miejscu, w którym sieć komputerowa ma połączenie z Internetem i wymaga ochrony przed nieautoryzowanym dostępem do zasobów sieciowych.

Jak wybierać firewall?

Wybierając firewall, należy wziąć pod uwagę kilka czynników, takich jak:

- poziom ochrony

- liczba użytkowników

- poziom zaawansowania i łatwość konfiguracji

- koszt i wymagania sprzętowe

Przed wyborem firewalla warto przeprowadzić audyt zabezpieczeń, aby dokładnie określić wymagania sieci i zapotrzebowanie na ochronę.

Jakie znasz produkty, albo firmy, które oferują ochronę infrastruktury – firewall?

Istnieje wiele firm oferujących rozwiązania firewall, w tym Cisco, Fortinet, Check Point, SonicWall, Palo Alto Networks, Juniper Networks, Sophos, WatchGuard i wielu innych.

Jakie funkcje zawierają firewall?

Firewall zapewnia wiele funkcji, takich jak kontrola dostępu, filtrowanie treści, wykrywanie i blokowanie ataków sieciowych, monitorowanie ruchu sieciowego, VPN i wiele innych.

Jaka jest alternatywa dla ochrony infrastruktury – firewall?

Alternatywą dla firewalla jest rozwiązanie UTM (Unified Threat Management), które zawiera funkcje firewalla oraz wiele innych zabezpieczeń, takich jak antywirus, antyspam, filtrowanie treści, wykrywanie i blokowanie ataków sieciowych i wiele innych.

Jakie znasz największe wykrycia ataków hakerskich przez firewall?

Firewall jest kluczowym narzędziem w ochronie sieci przed atakami hakerskimi. Jednym z największych wykryć ataków hakerskich, które zostały zablokowane przez firewall, był atak DDoS (Distributed Denial of Service) na stronę internetową BBC w 2016 roku.

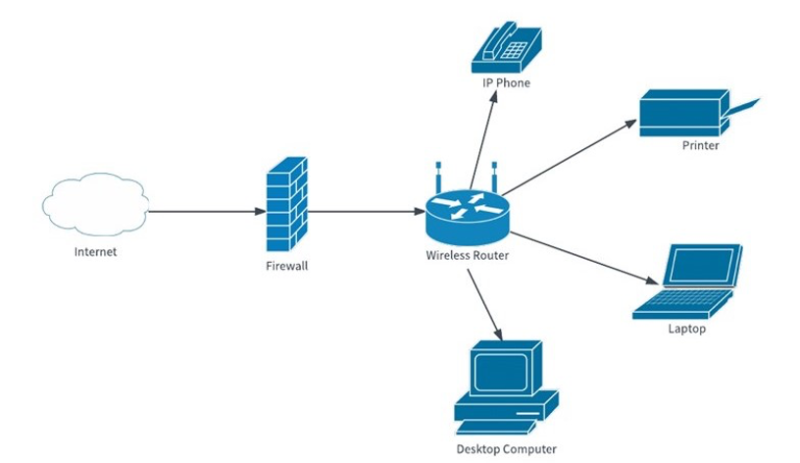

Gdzie można użyć firewall? W którym miejscu w infrastrukturze można postawić firewall? Co należy podpiąć do firewall?

Firewall można zastosować w każdym miejscu, w którym sieć komputerowa ma połączenie z Internetem, takim jak brama internetowa, serwer, router lub przełącznik. Należy go podłączyć do modemu lub routera, który łączy sieć z Internetem. Firewall może blokować ruch sieciowy z zewnątrz i z wewnątrz sieci, w zależności od konfiguracji.

W jaki sposób skonfigurować ochronę infrastruktury – firewall?

Konfiguracja firewalla jest procesem, który pozwala na określenie, jakie ruchy sieciowe są dozwolone, a jakie blokowane. Konfiguracja zależy od rodzaju firewalla i potrzeb konkretnego systemu. Jednym z najczęściej stosowanych rodzajów firewalla jest firewall sieciowy, który chroni sieć komputerową przed atakami z zewnątrz.

Proces konfiguracji firewalla zwykle obejmuje kilka kroków:

- Określenie celów i wymagań – przed przystąpieniem do konfiguracji firewalla należy określić, jakie cele chce się osiągnąć i jakie wymagania muszą być spełnione. Na przykład, chce się zablokować wszystkie połączenia przychodzące z nieznanych źródeł, ale umożliwić korzystanie z usług sieciowych wewnętrznym użytkownikom.

- Wybór odpowiedniego firewalla – na rynku dostępnych jest wiele różnych rozwiązań firewall, w zależności od potrzeb i budżetu można wybrać odpowiedni produkt.

- Wybór odpowiedniej konfiguracji – w zależności od celów, firewall może być skonfigurowany w różny sposób. Wymaga to dobrej znajomości sieci i sposobu działania poszczególnych usług.

- Utworzenie reguł firewalla – w większości przypadków konfiguracja firewalla opiera się na zdefiniowaniu reguł. Reguły te określają, jakie ruchy sieciowe są dozwolone, a jakie blokowane.

- Testowanie konfiguracji – przed wprowadzeniem firewalla w pełni należy przetestować konfigurację, aby upewnić się, że działa ona zgodnie z oczekiwaniami.

W jaki sposób działa ochrona infrastruktiry – firewall?

Sposób działania firewalla zależy od rodzaju użytego rozwiązania. W ogólnym przypadku firewall działa na podstawie zestawu reguł, które określają, jakie ruchy sieciowe są dozwolone, a jakie blokowane. Reguły te są zazwyczaj tworzone w oparciu o adresy IP źródłowe i docelowe oraz numery portów. Firewall może również wykorzystywać filtrowanie treści w celu blokowania treści niebezpiecznych lub podejrzanych

W którym miejscu w sieci powinien być firewall?

Firewall może działać na różnych poziomach sieci, w zależności od potrzeb. Na przykład, firewall sieciowy działa na poziomie sieci, blokując lub przepuszczając ruch w zależności od ustalonych reguł. Firewall aplikacji działa na poziomie aplikacji, monitorując i blokując ruch generowany przez aplikacje.

Podsumowując, firewall to podstawowe narzędzie zabezpieczające sieć przed atakami z zewnątrz i kontrolujące ruch sieciowy. Istnieją różne rodzaje firewalli, takie jak: firewall sieciowy, osobisty, hostowy, aplikacyjny itp. Wybór odpowiedniego firewalla zależy od indywidualnych potrzeb i rodzaju sieci, którą chcemy chronić. Niektóre funkcje, jakie oferuje firewall to m.in. blokowanie niechcianego ruchu, filtrowanie treści internetowych, wykrywanie ataków sieciowych, raportowanie działań sieciowych i wiele innych. Istnieją również alternatywy dla firewalla, takie jak UTM czy NGFW, jednak każde narzędzie ma swoje wady i zalety i wybór zależy od indywidualnych potrzeb. Aby skonfigurować firewall, należy wziąć pod uwagę wiele czynników, takich jak rodzaj sieci, liczba użytkowników, rodzaj ruchu sieciowego i wiele innych. Dzięki odpowiedniej konfiguracji firewalla, można skutecznie zabezpieczyć sieć przed atakami z zewnątrz i kontrolować ruch sieciowy.

Podsumowanie

Firewall to podstawowe zabezpieczenie sieci obok antywirusów. Szczegółowo opisane jest w linku na początku wpisu. Natomiast dla zachowania pewnej chronologii chciałem umieścić wpis o firewallach. W kolejnym artykule opiszę o już Firewallach następnej generacji (jednak lepiej tworzyć samemu treści ;);)

Pozdrawiam – Mariusz Wilczyński